Hati-Hati Dalam Penggunaan WiFi Publik – Dalam survei terbaru, 70% pemilik tablet dan 53% pemilik ponsel / smartphone menyatakan bahwa mereka menggunakan hotspot Wi-Fi publik. Namun, karena data yang dikirim melalui Wi-Fi publik dapat dengan mudah dicegat, banyak pengguna perangkat seluler dan laptop mempertaruhkan keamanan informasi pribadi, identitas digital, dan uang mereka. Selain itu, jika perangkat atau komputer mereka tidak dilindungi oleh produk keamanan dan anti-malware yang efektif risikonya bahkan lebih besar.

Kiat Keamanan Nirkabel – untuk membantu Anda tetap aman di Wi-Fi publik

Dengan kedai kopi, hotel, pusat perbelanjaan, bandara, dan banyak lokasi lainnya menawarkan pelanggan mereka akses gratis ke Wi-Fi publik, ini adalah cara yang nyaman untuk memeriksa email Anda, mengejar jejaring sosial, atau menjelajahi web saat Anda bepergian. . Namun, penjahat cyber akan sering memata-matai jaringan Wi-Fi publik dan mencegat data yang ditransfer di seluruh tautan. Dengan cara ini, penjahat dapat mengakses kredensial perbankan pengguna, kata sandi akun dan informasi berharga lainnya. lilandcloe

Berikut adalah beberapa tips yang berguna dari tim pakar keamanan Internet:

1. Waspadalah

Wi-Fi publik pada dasarnya tidak aman jadi berhati-hatilah.

2. Ingat – perangkat apa pun bisa berisiko

Laptop, ponsel cerdas, dan tablet semuanya rentan terhadap risiko keamanan nirkabel.

3. Perlakukan semua tautan Wi-Fi dengan curiga

Jangan hanya berasumsi bahwa tautan Wi-Fi itu sah. Itu bisa berupa tautan palsu yang telah disiapkan oleh penjahat dunia maya yang berusaha menangkap informasi pribadi yang berharga dari pengguna yang tidak curiga. Pertanyakan segalanya dan jangan terhubung ke titik akses nirkabel yang tidak dikenal atau tidak dikenal.

4. Cobalah untuk memverifikasi itu koneksi nirkabel yang sah

Beberapa tautan palsu yang telah disiapkan oleh pengguna jahat – akan memiliki nama koneksi yang sengaja mirip dengan kedai kopi, hotel, atau tempat yang menawarkan Wi-Fi gratis. Jika Anda dapat berbicara dengan karyawan di lokasi yang menyediakan koneksi Wi-Fi publik, mintalah informasi tentang titik akses Wi-Fi yang sah seperti nama koneksi dan alamat IP.

5. Gunakan VPN (jaringan pribadi virtual)

Dengan menggunakan VPN saat Anda terhubung ke jaringan Wi-Fi publik, Anda akan secara efektif menggunakan ‘terowongan pribadi’ yang mengenkripsi semua data Anda yang melewati jaringan. Ini dapat membantu mencegah penjahat cyber yang bersembunyi di jaringan dari menyadap data Anda.

6. Hindari menggunakan jenis situs web tertentu

Adalah ide yang bagus untuk menghindari masuk ke situs web di mana ada kemungkinan penjahat cyber dapat menangkap identitas, kata sandi, atau informasi pribadi Anda seperti situs jejaring sosial, layanan perbankan online, atau situs web apa pun yang menyimpan informasi kartu kredit Anda.

7. Pertimbangkan untuk menggunakan ponsel Anda

Jika Anda perlu mengakses situs web apa pun yang menyimpan atau memerlukan input informasi sensitif apa pun – termasuk jejaring sosial, belanja online, dan situs perbankan online mungkin ada baiknya mengaksesnya melalui jaringan ponsel Anda, alih-alih koneksi Wi-Fi publik.

8. Lindungi perangkat Anda dari serangan cyber

Pastikan semua perangkat Anda dilindungi oleh solusi anti-malware dan keamanan yang ketat – dan pastikan itu diperbarui secara teratur.

Pengguna Wi-Fi berisiko dari peretas, tetapi untungnya ada perlindungan terhadap mereka. Ledakan Wi-Fi publik gratis baru-baru ini telah menjadi keuntungan besar bagi para profesional yang bekerja. Karena titik akses gratis ini tersedia di restoran, hotel, bandara, toko buku, dan bahkan outlet ritel acak, Anda jarang lebih dari perjalanan singkat dari akses ke jaringan Anda, dan pekerjaan Anda. Kebebasan ini datang dengan harga, dan hanya sedikit yang benar-benar memahami risiko Wi-Fi publik yang terkait dengan koneksi ini. Mempelajari cara melindungi diri sendiri akan memastikan data bisnis penting Anda tetap aman.

Risiko Wi-fi Publik

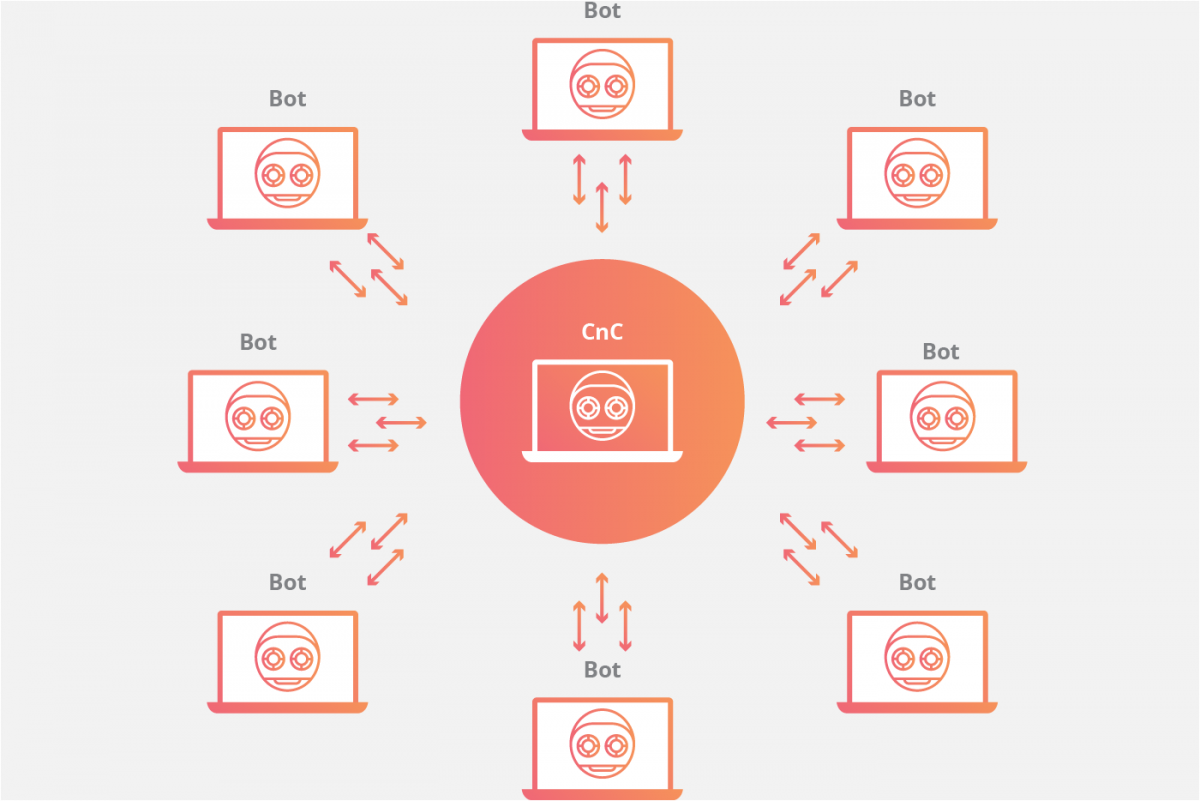

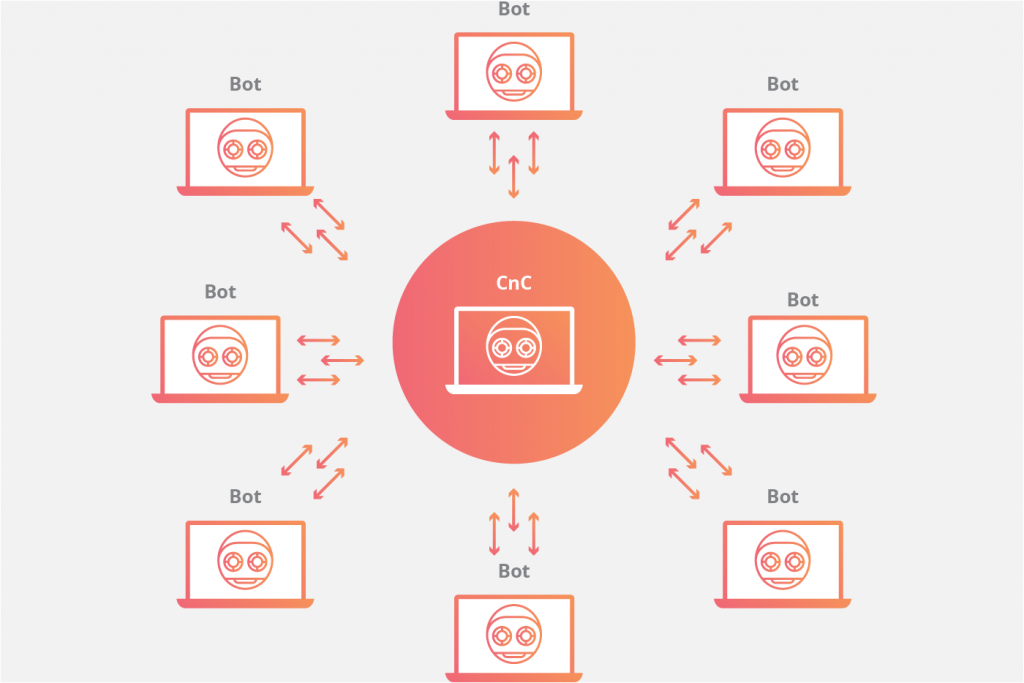

Fitur yang sama yang membuat hotspot Wi-Fi gratis diinginkan oleh konsumen menjadikannya diinginkan untuk peretas; yaitu, bahwa tidak memerlukan otentikasi untuk membuat koneksi jaringan. Ini menciptakan peluang luar biasa bagi peretas untuk mendapatkan akses tanpa batas ke perangkat tanpa jaminan di jaringan yang sama.

Ancaman terbesar terhadap keamanan Wi-Fi gratis adalah kemampuan peretas untuk memposisikan dirinya di antara Anda dan titik koneksi. Jadi, alih-alih berbicara langsung dengan hotspot, Anda mengirim informasi Anda ke peretas, yang kemudian meneruskannya.

Saat bekerja dalam pengaturan ini, peretas memiliki akses ke setiap informasi yang Anda kirim di Internet: email penting, informasi kartu kredit, dan bahkan kredensial keamanan ke jaringan bisnis Anda. Begitu hacker mendapatkan informasi itu, ia dapat dengan santai mengakses sistem Anda seolah-olah dia adalah Anda.

Peretas juga dapat menggunakan koneksi Wi-Fi tanpa jaminan untuk mendistribusikan malware. Jika Anda mengizinkan berbagi file di jaringan, peretas dapat dengan mudah menanam perangkat lunak yang terinfeksi di komputer Anda. Beberapa peretas yang cerdik bahkan berhasil meretas titik koneksi itu sendiri, menyebabkan jendela sembul muncul selama proses koneksi menawarkan peningkatan ke perangkat lunak populer. Mengklik jendela menginstal malware.

Karena Wi-Fi seluler menjadi semakin umum, Anda dapat mengharapkan masalah keamanan Internet dan risiko Wi-Fi publik tumbuh dari waktu ke waktu. Tetapi ini tidak berarti Anda harus menjauh dari Wi-Fi gratis dan menambatkan diri ke meja lagi. Sebagian besar peretas hanya mengejar target yang mudah, dan mengambil beberapa tindakan pencegahan akan menjaga informasi Anda tetap aman.

Gunakan VPN

Koneksi jaringan pribadi virtual (VPN) adalah suatu keharusan ketika menghubungkan ke bisnis Anda melalui koneksi yang tidak aman, seperti hotspot Wi-Fi. Bahkan jika seorang hacker berhasil memposisikan dirinya di tengah koneksi Anda, data di sini akan sangat terenkripsi. Karena sebagian besar peretas mengejar target yang mudah, mereka kemungkinan akan membuang informasi yang dicuri daripada memasukkannya melalui proses dekripsi yang panjang.

Gunakan Koneksi SSL

Anda kemungkinan tidak memiliki VPN yang tersedia untuk penjelajahan internet secara umum, tetapi Anda masih bisa menambahkan lapisan enkripsi ke komunikasi Anda. Aktifkan opsi “Selalu Gunakan HTTPS” di situs web yang sering Anda kunjungi, atau yang mengharuskan Anda memasukkan semacam kredensial. Ingatlah bahwa peretas memahami bagaimana orang menggunakan kembali kata sandi, sehingga nama pengguna dan kata sandi Anda untuk beberapa forum acak mungkin sama seperti untuk bank atau jaringan perusahaan Anda, dan mengirimkan kredensial ini dengan cara yang tidak terenkripsi dapat membuka pintu bagi peretas cerdas. Sebagian besar situs web yang memerlukan akun atau kredensial memiliki opsi “HTTPS” di suatu tempat di pengaturannya.

Matikan Berbagi

Saat tersambung ke Internet di tempat umum, Anda tidak mungkin ingin berbagi apa pun. Anda dapat mematikan berbagi dari preferensi sistem atau Panel Kontrol, tergantung pada OS Anda, atau membiarkan Windows mematikannya untuk Anda dengan memilih opsi “Publik” saat pertama kali Anda terhubung ke jaringan baru, tanpa jaminan.

Matikan Wi-Fi Saat Anda Tidak Membutuhkannya

Bahkan jika Anda belum terhubung secara aktif ke jaringan, perangkat keras Wi-Fi di komputer Anda masih mengirimkan data antara jaringan apa pun dalam jangkauan. Ada langkah-langkah keamanan yang tersedia untuk mencegah komunikasi kecil ini membahayakan Anda, tetapi tidak semua router nirkabel sama, dan peretas bisa menjadi kelompok yang cukup pintar. Jika Anda hanya menggunakan komputer untuk mengerjakan dokumen Word atau Excel, matikan Wi-Fi Anda. Sebagai bonus, Anda juga akan mengalami daya tahan baterai lebih lama.

Tetap Terlindungi

Bahkan individu yang mengambil semua tindakan pencegahan keamanan Wi-Fi publik yang mungkin akan mengalami masalah lintas dari waktu ke waktu. Itu hanya fakta kehidupan di zaman yang saling terhubung ini. Itulah mengapa sangat penting untuk menginstal dan menjalankan solusi keamanan Internet yang kuat di mesin Anda. Solusi ini dapat secara konstan menjalankan pemindaian malware pada file Anda, dan akan selalu memindai file baru saat diunduh. Perangkat lunak keamanan konsumen teratas juga akan menawarkan solusi perlindungan bisnis, sehingga Anda dapat melindungi diri saat berada di luar dan sekitar, dan server Anda kembali ke kantor, semuanya pada saat bersamaan.